Recursos

Hojas de datos de productos, estudios de caso, webinarios y mucho más.

Hojas de productos

Información del sector y soluciones

Información sobre soluciones: Malwarebytes Endpoint Protection

Información sobre soluciones: Malwarebytes Incident Response

Información sobre soluciones: Malwarebytes Endpoint Security contra el ransomware

Información del sector: Malwarebytes con la educación

Información del sector: Malwarebytes para el sector sanitario

Información del sector: Malwarebytes para entidades financieras

Infografías

Comparaciones/reseñas/ensayos

Casos de estudio Ver todo (Solo en inglés)

Webinars

Seguridad informática: Cómo ganar la batalla

Securing the Internet of Old Things (IoOT)

Threat Hunting: Open Season on the Adversary

Endpoint Security Survey 2016: The Evolving Definition of EndpointsSurviving 2016: Protecting Your Business From Advanced Cyber Threats

2015: The Year of the Flash Zero-Days

Launch, Detect, Evolve: The Mutation of Malware Webinar

Psychological Warfare: How Cyber Criminals Mess With Your Mind

Your Layered Security Defenses are Riddled with Holes…

Understanding Zero-Day Attacks and Gaining Control

An Inside View of a Zero-Day Campaign

Exploits: Cómo funcionan y cómo destruirlos.

White Papers/artículos

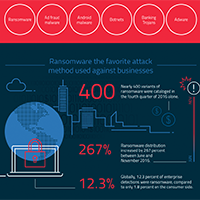

Cybercrime Tactics and Techniques: Estado del malware en el 2017

Scourges of the Modern Endpoint: Keeping Your Eye on the Bigger Picture

Informe sobre el estado del malware

Análisis de las ofertas falsas de soporte técnico

ISMG: Detección avanzada de malware y estudio de respuestas

Frost & Sullivan Report: War on RansomwareNext-Gen Endpoint Security Market Sizing and Forecast 2016-2020

SANS Survey: Threat Hunting–Open Season on the Adversary

State of Endpoint Security

Operation Fingerprint: A look into several Angler Exploit Kit malvertising campaigns

Next Generation Endpoint Security Market Sizing and Forecast 2016-2020

Is Antivirus Dead?Tech Brief: An inside view of the rapid weaponization of a leaked zero-day POC

Boletín técnico: Una campaña de día cero vista desde dentro

White Paper: Herramientas anti-exploit: La nueva ola de la seguridad empresarial